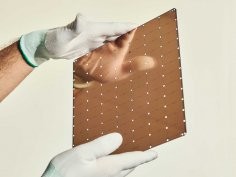

Wielkość ma znaczenie. Olbrzymi procesor zrewolucjonizuje sztuczną inteligencję?

5 lutego 2020, 10:36Trenowanie systemów sztucznej inteligencji trwa obecnie wiele tygodni. Firma Cerebras Systems twierdzi, że potrafi skrócić ten czas do kilku godzin. Pomysł polega na tym, by móc testować więcej pomysłów, niż obecnie. Jeśli moglibyśmy wytrenować sieć neuronową w ciągu 2-3 godzin, to rocznie możemy przetestować tysiące rozwiązań, mówi Andrew Feldman

Najbardziej żarłoczna z czarnych dziur utworzyła najjaśniejszy obiekt we wszechświecie

19 lutego 2024, 17:41Astronomowie z Chile, Francji i Australii zidentyfikowali najjaśniejszy kwazar, a jednocześnie najszybciej rosnącą czarną dziurę i najjaśniejszy znany obiekt we wszechświecie. Kwazary to galaktyki z niezwykle jasnym źródłem promieniowania w centrum. Znajduje się tam supermasywna czarna dziura, która pochłania olbrzymie ilości materii.

Cyberprzestępcy wykorzystują Wikipedię

5 listopada 2006, 13:30Firma Sophos poinformowała, że cyberprzestępcy wykorzystują Wikipedię do rozprzestrzeniania szkodliwego kodu. Specjaliści odkryli, że w niemieckiej wersji Wikipedii pojawił się artykuł o rzekomym znalezieniu nowej odmiany robaka Blaster.

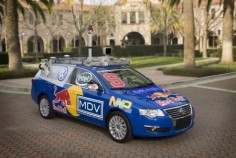

Wyścigi samochodów bez kierowców

18 lutego 2007, 17:21Zwycięzcy ostatnich Grand Challenge, sponsorowanych przez DARPA (Defense Advanced Research Project Agency – Agencja Zaawansowanych Projektów Obronnych) zawodów, w których biorą udział samochody bez kierowców, staną w bieżącym roku przed nowym wyzwaniem. Urban Grand Challenge będzie ni mniej, ni więcej tylko zawodami rozgrywającymi się na ulicach miasta.

Inteligentny rowerek

9 lipca 2007, 12:38Produkująca zabawki firma Fisher Price rozpoczęła sprzedaż rowerków treningowych przeznaczonych już dla 3-letnich dzieci. Smart Cycle (Inteligentny Rowerek) podłącza się do telewizora, dlatego też jeżdżąc na nim, użytkownik może się jednocześnie oddawać interaktywnym grom wideo.

Sąd nad szyframi

15 grudnia 2007, 12:02W Vermont zapadł wyrok, który może poważnie utrudnić walkę z dziecięcą pornografią oraz będzie miał olbrzymie znaczenie dla ochrony danych elektronicznych. Sąd uznał, że ani organa ścigania, ani oskarżenie nie mogą zmusić oskarżonego do ujawnienia hasła do swojego komputera.

Google o swoich planach

2 czerwca 2008, 09:38Podczas niedawnej konferencji Google I/O, Marissa Mayer, wiceprezes Google'a ds. wyszukiwania zapowiedziała spore zmiany w mechanizmach wyszukiwawczych serwisu. Obiecała, że w przyszłości będziemy mogli wyszukiwać pliki wideo, obrazki i grafiki. Wspominała o personalizacji, która miałaby polegać na uwzględnianiu miejsca pobytu internauty oraz historii jego wcześniejszych wyszukiwań.

Polacy wyprzedzili gigantów

22 stycznia 2009, 13:10Wczoraj media doniosły, że światowi giganci - Symantec, Kaspersky i AVG Internet Security - udostępnili wersje beta swoich programów antywirusowych dla systemu Windows 7. Rynkowych potentatów wyprzedziła jednak polska firma ArcaBit.

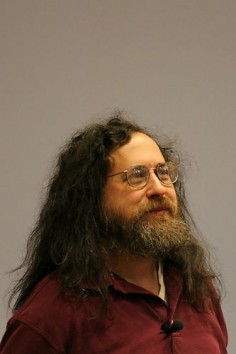

Partia Piratów zagraża wolnemu oprogramowaniu?

27 lipca 2009, 17:25Propozycja Partii Piratów spotkała się z krytyką ze strony... Richarda Stallmana, jednego z twórców ruchu wolnego oprogramowania, założyciela GNU i Free Software Foundation.. Jej przyjęcie zagraża bowiem idei tego ruchu.

Porzucić IE. Albo i nie

20 stycznia 2010, 11:30Ponad połowa (52%) osób, które wzięły udział w ankiecie firmy Sophos uznała, że należy w ogóle porzucić Internet Explorera, by czuć się bezpiecznym. Jednak 20% nie zgadza się z tą opinią twierdząc, że zmiana przeglądarki nie zwiększa bezpieczeństwa, gdyż wszystkie programy zawierają dziury.